Das IT-Sicherheitsgesetz 2.0

Ab 2023 müssen KRITIS-Betreiber Vorfälle und Cyber-Angriffe in ihren KRITIS-Anlagen erkennen, um Meldepflichten an das BSI nachzukommen.

Diese Anforderung kann man durch die Verwendung von Prozessen und Technologien wie SIEM und SOC erfüllen. Diese erkennen und reagieren auf Angriffe und dokumentieren diese zusätzlich.

Ihre Vorteile durch die Kombination aus SIEM und SOC

- Aktiver Schutz für Ihre IT-Infrastruktur und Daten vor internen und externen Gefahren

- Proaktive Erkennung von Sicherheitsbedrohungen und deren Beseitigung

- Einhaltung von gesetzlichen Anforderungen und Compliance-Richtlinien

- Reduktion von Personalaufwand durch Zugriff auf ein großes Team von IT-Security-Experten

- Zentrales Sicherheitsmanagement für Ihr gesamtes Setup

- Transparenz durch regelmäßiges Reporting und gemeinsame Besprechung der Analyseergebnisse

- Kalkulier- und planbare Preise

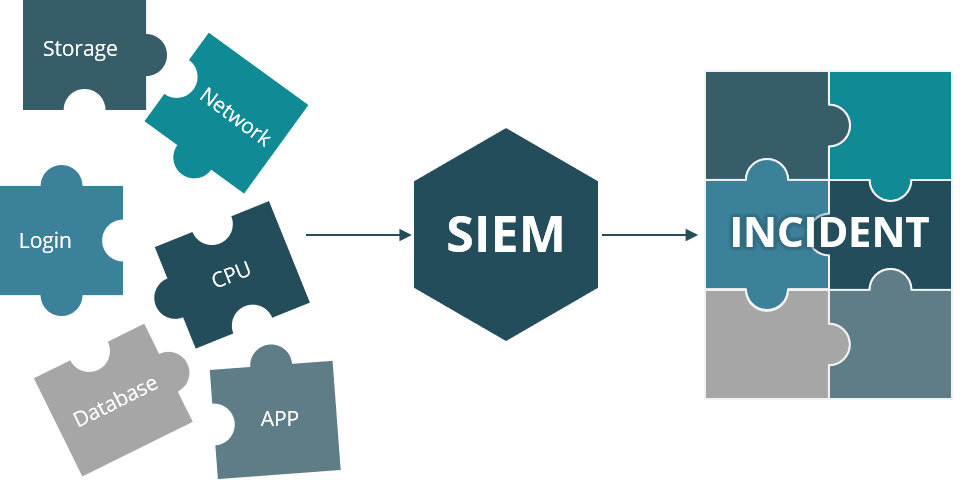

Was ist ein SIEM?

Security Information and Event-Management (SIEM) ist der zentrale Ansatz, um sicherheitsrelevante Informationen und Daten über Security Events zu sammeln, auszuwerten und in Compliance-Berichten verfügbar zu machen. Durch Warnhinweise wird die zeitnahe Reaktionen auf Sicherheitsvorfälle ermöglicht. SIEM bietet zudem auch eine Verwaltung von sicherheitsrelevanten Daten und Analysen. So wird die Suche nach Ereignissen in der Vergangenheit ermöglicht, um IT-forensische Untersuchungen zu unterstützen.

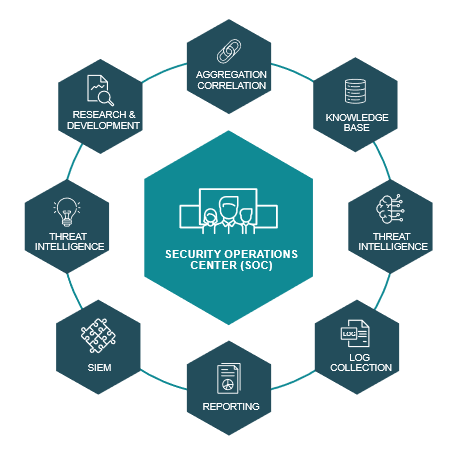

Was ist ein SOC?

Ein Security Operations Center (SOC) ist ein IT-Security-Team, das die Meldungen aus Ihren IT-Security-Systemen zentral managed. Es besteht aus IT-Security-Spezialisten mit der Aufgabe Sicherheitsbedrohungen für Ihre IT-Systeme und Infrastrukturen proaktiv zu erkennen und Maßnahmen zur Beseitigung einzuleiten.

Wie arbeiten SIEM und SOC zusammen?

Das SIEM überwacht Ihre Systeme. Kommt es zu einem Event, wird dieses analysiert und bewertet. Das SOC wird benachrichtigt und nimmt entsprechende Gegenmaßnahmen mit den Betriebsteams vor. Der Betrieb arbeitet im Zusammenspiel mit dem SOC. Dadurch ergibt sich für das Unternehmen eine höchstmögliche Effizienz bei der Erkennung und Beseitigung von Security Incidents.